让我们基于tcp先制作一个远程执行命令的程序(1:执行错误命令 2:执行ls 3:执行ifconfig)注意注意注意: res=subprocess.Popen(cmd.decode('utf-8'),res.stdout.read()读出的就是GBK编码的 ,在接收端需要用GBK解码 且只能从管道里读一次结果 #__coding:utf-8____author__ = 'Linhaifeng'from socket import *import subprocess

ip_port=('127.0.0.1',8080)

BUFSIZE=1024tcp_socket_server=socket(AF_INET,SOCK_STREAM)

tcp_socket_server.bind(ip_port)

tcp_socket_server.listen(5)while True:

conn,addr=tcp_socket_server.accept() print('客户端',addr) while True:

cmd=conn.recv(BUFSIZE) if len(cmd) == 0:break

act_res=subprocess.Popen(cmd.decode('utf-8'),shell=True,

stdout=subprocess.PIPE,

stdin=subprocess.PIPE,

stderr=subprocess.PIPE)

act_err=act_res.stderr.read() if act_err:

ret=act_err else:

ret=act_res.stdout.read()

conn.sendall(ret)#__coding:utf-8____author__ = 'Linhaifeng'import socket

BUFSIZE=1024ip_port=('127.0.0.1',8080)

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

res=s.connect_ex(ip_port)while True:

msg=input('>>: ').strip() if len(msg) == 0:continue

if msg == 'quit':break

s.send(msg.encode('utf-8'))

act_res=s.recv(BUFSIZE) print(act_res.decode('utf-8'),end='')#_*_coding:utf-8____author__ = 'Linhaifeng'from socket import import subprocess

ip_port=('127.0.0.1',9003)

bufsize=1024udp_server=socket(AF_INET,SOCK_DGRAM)

udp_server.bind(ip_port)while True: #收消息

cmd,addr=udp_server.recvfrom(bufsize) print('用户命令----->',cmd) #逻辑处理

res=subprocess.Popen(cmd.decode('utf-8'),shell=True,stderr=subprocess.PIPE,stdin=subprocess.PIPE,stdout=subprocess.PIPE)

err=res.stderr.read() print('错误====>',err) if err:

back_msg=err else:

back_msg=res.stdout.read() print('返回结果',back_msg) #发消息 udp_server.sendto(back_msg,addr)

udp_server.close()from socket import *ip_port=('127.0.0.1',9003)

bufsize=1024udp_client=socket(AF_INET,SOCK_DGRAM)while True:

msg=input('>>: ').strip()

udp_client.sendto(msg.encode('utf-8'),ip_port)

data,addr=udp_client.recvfrom(bufsize) print(data.decode('utf-8'),end='')

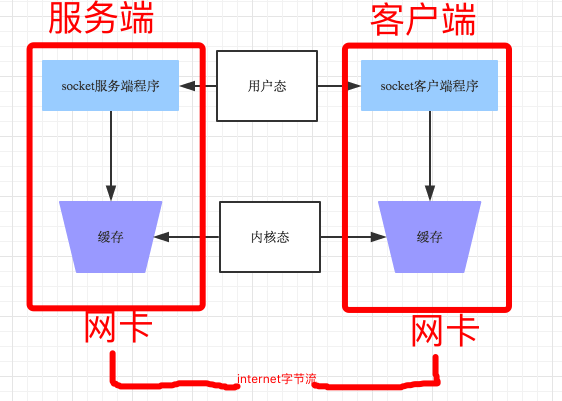

发送端可以是一K一K地发送数据,而接收端的应用程序可以两K两K地提走数据,当然也有可能一次提走3K或6K数据,或者一次只提走几个字节的数据,也就是说,应用程序所看到的数据是一个整体,或说是一个流(stream),一条消息有多少字节对应用程序是不可见的,因此TCP协议是面向流的协议,这也是容易出现粘包问题的原因。而UDP是面向消息的协议,每个UDP段都是一条消息,应用程序必须以消息为单位提取数据,不能一次提取任意字节的数据,这一点和TCP是很不同的。怎样定义消息呢?可以认为对方一次性write/send的数据为一个消息,需要明白的是当对方send一条信息的时候,无论底层怎样分段分片,TCP协议层会把构成整条消息的数据段排序完成后才呈现在内核缓冲区。例如基于tcp的套接字客户端往服务端上传文件,发送时文件内容是按照一段一段的字节流发送的,在接收方看了,根本不知道该文件的字节流从何处开始,在何处结束所谓粘包问题主要还是因为接收方不知道消息之间的界限,不知道一次性提取多少字节的数据所造成的。此外,发送方引起的粘包是由TCP协议本身造成的,TCP为提高传输效率,发送方往往要收集到足够多的数据后才发送一个TCP段。若连续几次需要send的数据都很少,通常TCP会根据优化算法把这些数据合成一个TCP段后一次发送出去,这样接收方就收到了粘包数据。TCP(transport control protocol,传输控制协议)是面向连接的,面向流的,提供高可靠性服务。收发两端(客户端和服务器端)都要有一一成对的socket,因此,发送端为了将多个发往接收端的包,更有效的发到对方,使用了优化方法(Nagle算法),将多次间隔较小且数据量小的数据,合并成一个大的数据块,然后进行封包。这样,接收端,就难于分辨出来了,必须提供科学的拆包机制。 即面向流的通信是无消息保护边界的。 UDP(user datagram protocol,用户数据报协议)是无连接的,面向消息的,提供高效率服务。不会使用块的合并优化算法,, 由于UDP支持的是一对多的模式,所以接收端的skbuff(套接字缓冲区)采用了链式结构来记录每一个到达的UDP包,在每个UDP包中就有了消息头(消息来源地址,端口等信息),这样,对于接收端来说,就容易进行区分处理了。 即面向消息的通信是有消息保护边界的。 tcp是基于数据流的,于是收发的消息不能为空,这就需要在客户端和服务端都添加空消息的处理机制,防止程序卡住,而udp是基于数据报的,即便是你输入的是空内容(直接回车),那也不是空消息,udp协议会帮你封装上消息头,实验略 两种情况下会发生粘包。 #__coding:utf-8____author__ = 'Linhaifeng'from socket import *ip_port=('127.0.0.1',8080)

tcp_socket_server=socket(AF_INET,SOCK_STREAM)

tcp_socket_server.bind(ip_port)

tcp_socket_server.listen(5)

conn,addr=tcp_socket_server.accept()

data1=conn.recv(10)

data2=conn.recv(10)print('----->',data1.decode('utf-8'))print('----->',data2.decode('utf-8'))

conn.close()#__coding:utf-8____author__ = 'Linhaifeng'import socket

BUFSIZE=1024ip_port=('127.0.0.1',8080)

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

res=s.connect_ex(ip_port)

s.send('hello'.encode('utf-8'))

s.send('feng'.encode('utf-8'))#_*_coding:utf-8____author__ = 'Linhaifeng'from socket import ip_port=('127.0.0.1',8080)

tcp_socket_server=socket(AF_INET,SOCK_STREAM)

tcp_socket_server.bind(ip_port)

tcp_socket_server.listen(5)

conn,addr=tcp_socket_server.accept()

data1=conn.recv(2) #一次没有收完整data2=conn.recv(10)#下次收的时候,会先取旧的数据,然后取新的print('----->',data1.decode('utf-8'))print('----->',data2.decode('utf-8'))

conn.close()#_*_coding:utf-8____author__ = 'Linhaifeng'import socket

BUFSIZE=1024ip_port=('127.0.0.1',8080)

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

res=s.connect_ex(ip_port)

s.send('hello feng'.encode('utf-8'))拆包的发生情况 补充问题一:为何tcp是可靠传输,udp是不可靠传输 补充问题二:send(字节流)和recv(1024)及sendall #__coding:utf-8_*___author__ = 'Linhaifeng'import socket,subprocess

ip_port=('127.0.0.1',8080)

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

s.setsockopt(socket.SOL_SOCKET, socket.SO_REUSEADDR, 1)

s.bind(ip_port)

s.listen(5)while True:

conn,addr=s.accept() print('客户端',addr) while True:

msg=conn.recv(1024) if not msg:break

res=subprocess.Popen(msg.decode('utf-8'),shell=True,\

stdin=subprocess.PIPE,\

stderr=subprocess.PIPE,\

stdout=subprocess.PIPE)

err=res.stderr.read() if err:

ret=err else:

ret=res.stdout.read()

data_length=len(ret)

conn.send(str(data_length).encode('utf-8'))

data=conn.recv(1024).decode('utf-8') if data == 'recv_ready':

conn.sendall(ret)

conn.close()#__coding:utf-8____author__ = 'Linhaifeng'import socket,time

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

res=s.connect_ex(('127.0.0.1',8080))while True:

msg=input('>>: ').strip() if len(msg) == 0:continue

if msg == 'quit':break

s.send(msg.encode('utf-8'))

length=int(s.recv(1024).decode('utf-8'))

s.send('recv_ready'.encode('utf-8'))

send_size=0

recv_size=0

data=b''

while recv_size < length:

data+=s.recv(1024)

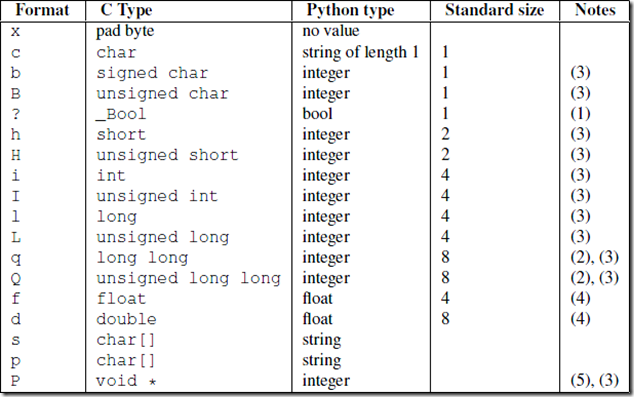

recv_size+=len(data) print(data.decode('utf-8'))struct模块 该模块可以把一个类型,如数字,转成固定长度的bytes>>> struct.pack('i',1111111111111)。。。。。。。。。struct.error: 'i' format requires -2147483648 <= number <= 2147483647 #这个是范围

import json,struct#假设通过客户端上传1T:1073741824000的文件a.txt#为避免粘包,必须自定制报头header={'file_size':1073741824000,'file_name':'/a/b/c/d/e/a.txt','md5':'8f6fbf8347faa4924a76856701edb0f3'} #1T数据,文件路径和md5值#为了该报头能传送,需要序列化并且转为byteshead_bytes=bytes(json.dumps(header),encoding='utf-8') #序列化并转成bytes,用于传输#为了让客户端知道报头的长度,用struck将报头长度这个数字转成固定长度:4个字节head_len_bytes=struct.pack('i',len(head_bytes)) #这4个字节里只包含了一个数字,该数字是报头的长度#客户端开始发送conn.send(head_len_bytes) #先发报头的长度,4个bytesconn.send(head_bytes) #再发报头的字节格式conn.sendall(文件内容) #然后发真实内容的字节格式#服务端开始接收head_len_bytes=s.recv(4) #先收报头4个bytes,得到报头长度的字节格式x=struct.unpack('i',head_len_bytes)[0] #提取报头的长度head_bytes=s.recv(x) #按照报头长度x,收取报头的bytes格式header=json.loads(json.dumps(header)) #提取报头#最后根据报头的内容提取真实的数据,比如real_data_len=s.recv(header['file_size'])

s.recv(real_data_len)#_*_coding:utf-8__#http://www.cnblogs.com/coser/archive/2011/12/17/2291160.html__author__ = 'Linhaifeng'import structimport binasciiimport ctypes

values1 = (1, 'abc'.encode('utf-8'), 2.7)

values2 = ('defg'.encode('utf-8'),101)

s1 = struct.Struct('I3sf')

s2 = struct.Struct('4sI')print(s1.size,s2.size)

prebuffer=ctypes.create_string_buffer(s1.size+s2.size)print('Before : ',binascii.hexlify(prebuffer))# t=binascii.hexlify('asdfaf'.encode('utf-8'))# print(t)s1.pack_into(prebuffer,0,values1)

s2.pack_into(prebuffer,s1.size,*values2)print('After pack',binascii.hexlify(prebuffer))print(s1.unpack_from(prebuffer,0))print(s2.unpack_from(prebuffer,s1.size))

s3=struct.Struct('ii')

s3.pack_into(prebuffer,0,123,123)print('After pack',binascii.hexlify(prebuffer))print(s3.unpack_from(prebuffer,0))import socket,struct,jsonimport subprocess

phone=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

phone.setsockopt(socket.SOL_SOCKET,socket.SO_REUSEADDR,1) #就是它,在bind前加phone.bind(('127.0.0.1',8080))

phone.listen(5)while True:

conn,addr=phone.accept() while True:

cmd=conn.recv(1024) if not cmd:break

print('cmd: %s' %cmd)

res=subprocess.Popen(cmd.decode('utf-8'),

shell=True,

stdout=subprocess.PIPE,

stderr=subprocess.PIPE)

err=res.stderr.read() print(err) if err:

back_msg=err else:

back_msg=res.stdout.read()

conn.send(struct.pack('i',len(back_msg))) #先发back_msg的长度

conn.sendall(back_msg) #在发真实的内容

conn.close()#__coding:utf-8____author__ = 'Linhaifeng'import socket,time,struct

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

res=s.connect_ex(('127.0.0.1',8080))while True:

msg=input('>>: ').strip() if len(msg) == 0:continue

if msg == 'quit':break

s.send(msg.encode('utf-8'))

l=s.recv(4)

x=struct.unpack('i',l)[0] print(type(x),x) # print(struct.unpack('I',l))

r_s=0

data=b''

while r_s < x:

r_d=s.recv(1024)

data+=r_d

r_s+=len(r_d) # print(data.decode('utf-8'))

print(data.decode('gbk')) #windows默认gbk编码import socket,struct,jsonimport subprocess

phone=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

phone.setsockopt(socket.SOL_SOCKET,socket.SO_REUSEADDR,1) #就是它,在bind前加phone.bind(('127.0.0.1',8080))

phone.listen(5)while True:

conn,addr=phone.accept() while True:

cmd=conn.recv(1024) if not cmd:break

print('cmd: %s' %cmd)

res=subprocess.Popen(cmd.decode('utf-8'),

shell=True,

stdout=subprocess.PIPE,

stderr=subprocess.PIPE)

err=res.stderr.read() print(err) if err:

back_msg=err else:

back_msg=res.stdout.read()

headers={'data_size':len(back_msg)}

head_json=json.dumps(headers)

head_json_bytes=bytes(head_json,encoding='utf-8')

conn.send(struct.pack('i',len(head_json_bytes))) #先发报头的长度

conn.send(head_json_bytes) #再发报头

conn.sendall(back_msg) #在发真实的内容

conn.close()from socket import *import struct,json

ip_port=('127.0.0.1',8080)

client=socket(AF_INET,SOCK_STREAM)

client.connect(ip_port)while True:

cmd=input('>>: ') if not cmd:continue

client.send(bytes(cmd,encoding='utf-8'))

head=client.recv(4)

head_json_len=struct.unpack('i',head)[0]

head_json=json.loads(client.recv(head_json_len).decode('utf-8'))

data_len=head_json['data_size']

recv_size=0

recv_data=b''

while recv_size < data_len:

recv_data+=client.recv(1024)

recv_size+=len(recv_data) print(recv_data.decode('utf-8')) #print(recv_data.decode('gbk')) #windows默认gbk编码

![]() 编程语言

发布于:2021-06-24 10:00

|

阅读数:378

|

评论:0

编程语言

发布于:2021-06-24 10:00

|

阅读数:378

|

评论:0

QQ好友和群

QQ好友和群 QQ空间

QQ空间